一般来说,在高端显卡上挖矿是收益最高的。随着虚拟货币行情的高涨,很多因疫情接近停业的网吧甚至已经转向挖矿为生,借助装有高性能显卡的电脑,获得比正常营业更高的收益。但极客们常常愿意尝试新的方法,比如——手头最新购入的 M1 电脑。前些天,Zensors 软件工程师 Yifan Gu 成功在自己搭载 M1 芯片的 MacBook Air 上运行了挖矿程序,并且开源了代码。如果你手上也有一台 M1,不妨试试。

项目地址:

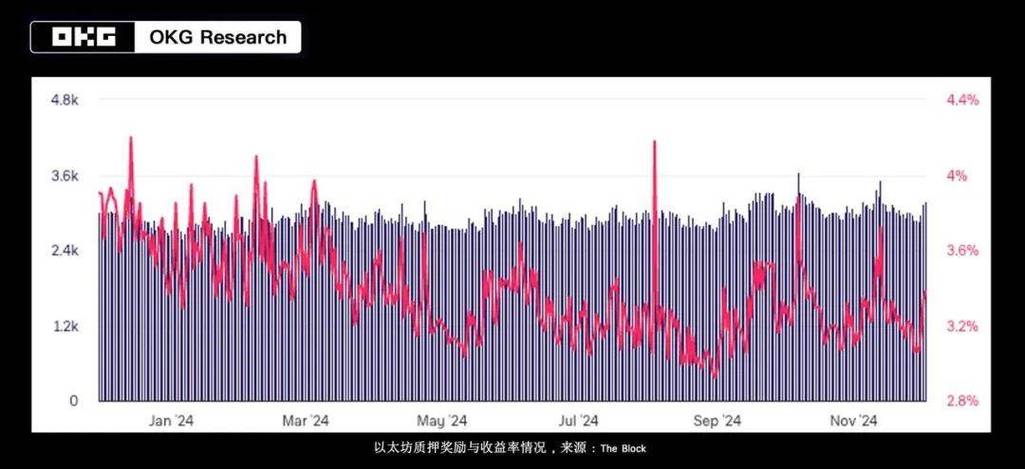

以太坊挖矿就是通过矿机计算获得以太坊的方式。与比特币类似,以太坊挖矿同样是利用矿机挖矿,本质上依旧是算力的比拼。

比特币(BTC)挖矿是“工作量证明”机制,区块间隔时间约为 10 分钟,矿工们会通过竞争,把一笔笔交易以密码学方式打包到区块上来获得相应的挖矿奖励,然后这个会被加进比特币的区块链上。矿工们通过一个名为哈希的特殊数学方程式进行打包交易。经过哈希函数处理的数据或”输入”,本质上就是密码学处理过的“摘要”。这个“摘要”的关键点在于,创建很容易但是,如果没有密钥,几乎不可能对其进行解密。

而以太坊(ETH),抗 ASIC 挖矿,每个区块之间的时间间隔大概是 13 秒。最初由 Vitalik Buterin发明了基于智约的区块链技术,并创造和使用了自己的算法,即“ethash”。ETH 基于内存,而非算力来挖矿。与 ASIC 设备比,运行这类算法的成本要低很多。

以太坊挖矿设备大头都是显卡矿机,使用专业化的 ASIC 矿机非常少。

不过,先给出博主的最终结论:「不大好使」。

挖矿方法

Yifan Gu 在个人博客中展示了挖矿的全部过程,在 M1 Mac 上运行 Ethereum 软件,哈希率是 2Mh/s。

直接运行 Ethereum,会产生如下错误:

此处遇到障碍,就需要你先把 Apple GPU 添加到 Ethereum 的白名单中,假装它是英特尔的 GPU。

然后是 boost 无法编译,因为它正在尝试使用 - fcoalesce-templates 参数进行编译,而该参数在最新的 clang 版本中不存在。因为 ethminer 使用了相当不推荐的 asioAPI,就必须更新 boost 到最新版本,并修复 asio 相关的代码。

此外,还需要将 OpenSSL 升级到最新版本,以支持 darwin + arm64。最终结果如下:

结果:日均到账人民币 1 元

所以 Yifan Gu 用 M1 挖矿的收益是多少?大概每天 1 元人民币。严格来说确实产生了收入,但也未免太微不足道了。

Yifan Gu 倒不是第一个使用 M1 挖矿的人,据外媒 CryptoAge 报道,搭载 M1 芯片的 Mac 刚发行一个月后,就有 XMrig 的开发人员尝试用其来挖掘门罗币。

与独立显卡相比,M1 能提供的性能相当有限。如下图所示,即使是最弱的英伟达矿卡也有 26MH/s 的哈希率。

目前来看,M1 对哈希率影响不大。不过两者之间的差异可以归结于功耗,英伟达的显卡显然功耗更高,如果苹果的八核设计扩展到算力更强的设备,很难说苹果的 GPU 将如何「脱胎换骨」。近期也有报道称,苹果公司正在开发 128 核的 GPU,替换系统中 AMD 的显卡,或许不久之后就能和大众见面了。

并且,需要注意的是,这并不是第一个应用 M1 CPU 尝试挖矿的人。

去年 12 月,XMRig 开发人员们就用 M1 Mac 挖门罗币。

此外,有消息称苹果未来是要在 Mac 产品线全面部署 Apple Silicon 的,据称会有 32 核 ARM CPU 和取代 AMD 显卡的 128 核 GPU 问世。

随着显卡性能的提升,恐怕挖矿的性能也会大大提升。

内忧外患中的苹果 M1 Mac

与此同时,对于苹果 M1 Mac 来说,除了可能被矿工盯上外,它还面临着更多的挑战:蓝牙故障、妙控板断连、突然死机重启、安全漏洞或黑屏问题等。

最近,M1 Mac 更是问题频出。

据外媒 MacRumors 报道,苹果近日承认了部分 M1 Mac Mini 存在连接显示器后会出现“粉红色正方形或像素点”的问题,而该问题自去年 11 月份发布 M1 Mac mini 以来,就有不少用户在 Apple 支持社区及 Reddit 等论坛反映。

据受影响的用户反馈来看,“粉红色方块”的问题似乎只可能出现在通过 HDMI 连接的显示器上,使用 USB-C 或 Thunderbolt 连接的显示器目前没有这个困扰。

上周一,苹果 M1 Mac 又被爆出被两个恶意软件攻击了。

Mac 安全研究员 Patrick Wardle 在调查 Safari 广告软件扩展时,发现了可能是第一个针对 M1 编写的恶意软件 GoSearch22,并且它还是恶名昭著的 Pirrit 广告软件的家族成员。

GoSearch22 沿袭了 Pirrit 的特点,伪装成合法的 Safari 浏览器扩展,收集用户数据并给用户投放非法广告和弹窗,并且非常善于躲避检测。明明 X86 版 Mac 的杀毒软件可以轻易识别出 Gosearch22 这个恶意软件,但它却能逃过 M1 Mac 安全系统的法眼。

目前,苹果已经撤销了 GoSearch22 的开发者证书,该恶意软件已无法运行。

但好景不长,紧接着安全研究员又发现了另一款恶意软件攻击。

据外媒 ArsTechnica 报道,在重新编译 macOS 广告软件以针对苹果的新内部处理器之后,安全机构 Malwarebytes 和 Red Canary 发现全球近 3 万台 Mac 电脑被植入了恶意软件 Silver Sparrow,目前被感染的 Mac 主要集中在美国、加拿大、法国和英国。

该恶意软件之前从未被发现,并且有两个版本的二进制文件:一种是针对 Intel x86_64 芯片的 Mac,一种是针对苹果自研 M1 芯片的 Mac。

目前 Silver Sparrow 仍处于“休眠”状态,尚未对计算机及用户产生任何影响。

根据安全研究人员的调查,受感染的 Mac 电脑每隔一小时便会检查控制服务器,看恶意软件是否需要运行新命令或执行二进制文件。但目前为止研究人员并没有发现有效载荷,即 Silver Sparrow 的最终目标还未可知。

M1 Mac 问世仅仅三个月,安全问题频频出现,对于一向以安全性著称的苹果来说,需要给果粉们一个交代了,更需要重新审视 M1 Mac 的性能以及安全性问题了。

毕竟,未来 M1 Mac 还有很长的路要走。所以新款 M1 在手的人,倒也不必用它来挖矿。如果是很严肃地对待挖矿这件事的话,还有更多更好的选择,不是吗?